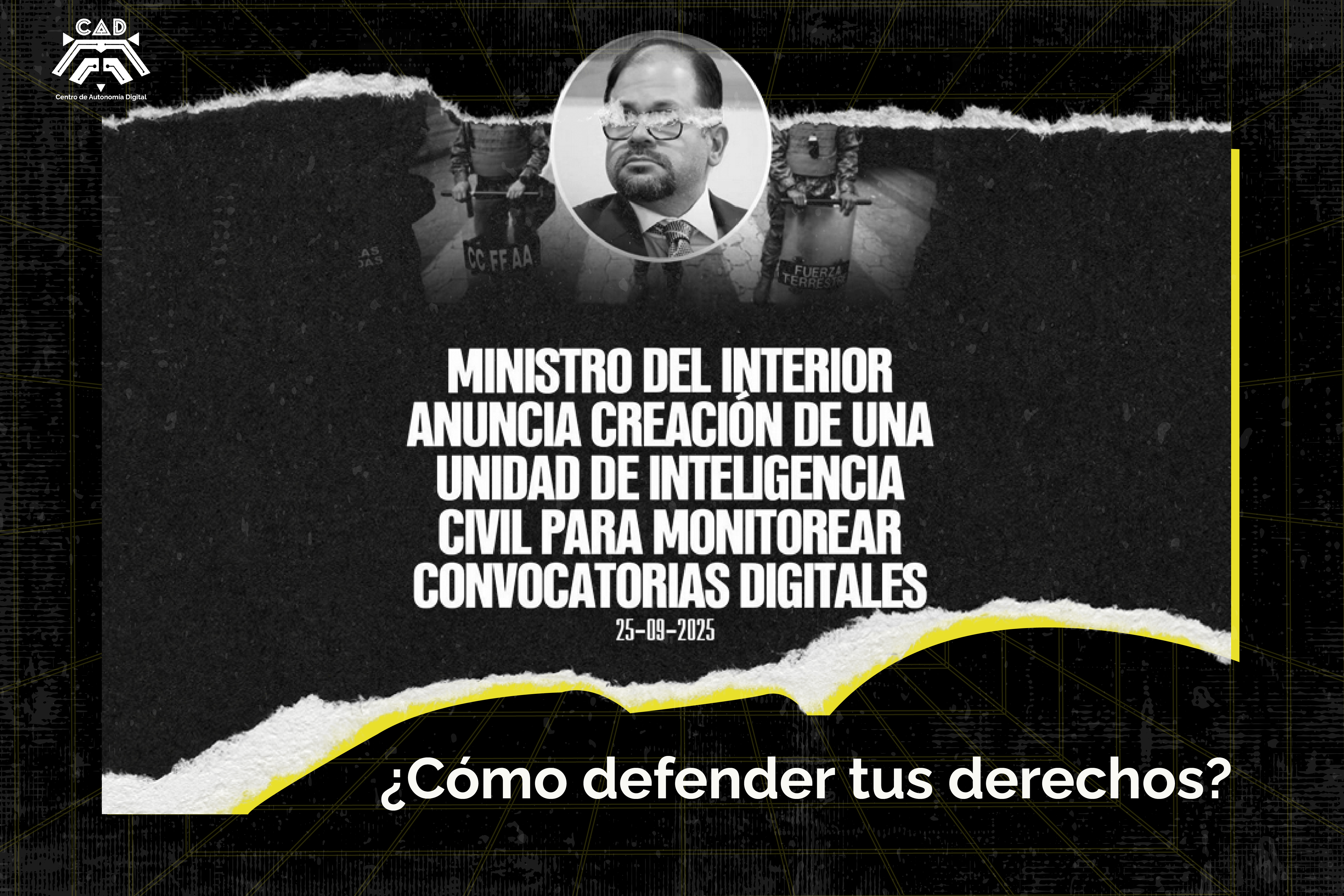

¿Unidad Especial de Inteligencia Civil para monitorear convocatorias digitales?

El anuncio del Ministerio del Interior sobre la creación de una Unidad Especial de Inteligencia Civil para “monitorear convocatorias digitales” y “prevenir brotes de violencia” es un retroceso grave para las libertades fundamentales en Ecuador. Aunque la seguridad pública es un objetivo legítimo, esta medida representa una amenaza directa a la libertad de expresión, el derecho a la privacidad y la libertad de asociación, pilares de una sociedad democrática.

-

Cómo podrían vigilarte

• Monitoreo de convocatorias públicas: La vigilancia más básica y efectiva se centra en las redes sociales. Las autoridades pueden rastrear y analizar en tiempo real hashtags, palabras clave, menciones y la geolocalización de las publicaciones. Los algoritmos de las redes sociales están diseñados para amplificar el contenido, y esa misma capacidad puede ser usada para identificar líderes, puntos de concentración y el pulso de una convocatoria. Se vigila a quien comparte primero, pues a menudo son los puntos de origen o los líderes de opinión de un movimiento.

• Infiltración en grupos de chat: La vigilancia no se limita a lo público. Un método común es la infiltración en grupos de chat privados (WhatsApp, Telegram) a través de informantes o agentes encubiertos. Un miembro del grupo puede ser un agente del Estado que reporta en tiempo real las discusiones, planes y nombres de los participantes.

• Vigilancia manual y de perfiles: Más allá de la vigilancia automatizada, la vigilancia manual sigue siendo fundamental. Una unidad de inteligencia puede asignar a personal para monitorear manualmente perfiles de líderes, activistas, periodistas y organizaciones. Se busca información personal, fotos, relaciones con otros usuarios y patrones de actividad que puedan ser utilizados para crear perfiles detallados.

• Tecnología de Análisis Avanzado (ej. Palantir): El Estado podría emplear software de análisis de datos como Palantir. Este tipo de sistemas no solo se limitan a las redes sociales, sino que con un trabajo previo, integran y cruzan datos de múltiples fuentes (bases de datos públicas, registros de llamadas, información de redes sociales, etc.). Esto les permite encontrar patrones, conexiones y relaciones ocultas entre individuos, creando un mapa completo de una red social.

• Acceso a APIs de Redes Sociales: Las plataformas digitales ofrecen APIs (Interfaces de Programación de Aplicaciones) que permiten a desarrolladores y empresas acceder a grandes volúmenes de datos. Una unidad de inteligencia puede usar esta capacidad para extraer información en vivo, que luego es analizada con software de automatización para identificar patrones, detectar tendencias y rastrear la viralización de contenido.

-

Riesgos y precauciones en la comunicación

• Evita incitar a la violencia: Un lenguaje que pueda interpretarse como incitación a la violencia es el principal riesgo legal. Las autoridades pueden usar estas publicaciones como evidencia para justificar detenciones, allanamientos y procesos judiciales.

• Sé consciente de que lo que publicas puede usarse en tu contra: Todo lo que se comparte en internet deja un rastro digital. Las fotos, videos y textos pueden ser analizados fuera de su contexto y utilizados para construir un caso en tu contra.

• Cuídate en los grupos: La infiltración es un riesgo real. Sé cuidadoso con la información que compartes, especialmente si no conoces a todos los miembros de un grupo. No des por sentado que la privacidad es absoluta.

-

¿Cómo me cuido?

La mejor defensa es un enfoque proactivo. La siguiente guía no garantiza una seguridad total, pero reduce significativamente el riesgo.

Usa aplicaciones de mensajería cifrada de extremo a extremo:

Signal es una opción más segura que WhatsApp o Telegram. El cifrado impide que el contenido de tus mensajes sea leído por terceros, incluyendo a las operadoras o al gobierno.

Gestiona tu huella digital:

• Revisa la configuración de privacidad de tus redes sociales y restringe la visibilidad de tu perfil. • Sé selectivo con lo que publicas. Evita compartir información personal, detalles de tu ubicación o planes futuros en perfiles públicos. • Desactiva la geolocalización en la cámara de tu teléfono si vas a tomar fotos en un evento.

Sé crítico con la información:

• No confíes en enlaces o archivos sospechosos. Los ataques de phishing son la principal forma de infiltrar spyware en un dispositivo. • Utiliza contraseñas fuertes y únicas, y activa la autenticación de dos factores (2FA) en todas tus cuentas.

La seguridad digital no es una garantía, sino una práctica continua. Estar informado es la primera línea de defensa para proteger tus derechos en el espacio digital.

Desde el Centro de Autonomía Digital, afirmamos que si bien la seguridad es un fin legítimo, no debe lograrse a expensas de la libertad de expresión, la privacidad y la libertad de asociación. Estas libertades, consagradas en la Constitución de la República del Ecuador (Art. 66, numerales 6 y 13) y en la Declaración Universal de los Derechos Humanos (Art. 19), son pilares fundamentales de nuestra democracia. Por ello, instamos a la ciudadanía a ejercer la precaución digital como una forma de autocuidado. Al tomar medidas simples como usar aplicaciones de mensajería cifrada, gestionar la privacidad de sus redes y estar al tanto de los riesgos de la vigilancia, cada persona contribuye a la defensa de un espacio digital libre y seguro. La vigilancia excesiva no solo restringe nuestras libertades, sino que también crea un clima de miedo que puede silenciar a la sociedad civil y a la prensa. Es nuestro deber colectivo proteger estos derechos esenciales.

Defender la privacidad es defender los derechos humanos